Метка: dahua

DAHUA devices displaying «HACKED [x]» as Channel Name

It seems that many recording devices manufactured by DAHUA have been accessed and reconfigured, one way or another, by automated software developed by hackers. Usually, these are devices that are directly connected to the Internet and are accessed directly, not via a VPN or, maybe, a SSH tunnel (please contact us if you want to know how to secure your devices).

Devices affected include DVRs, HCVRs, NVRs, XVRs etc.

Continue reading DAHUA devices displaying «HACKED [x]» as Channel Name

DAHUA SDK — Bespoke Software Solutions

What is a SDK?

SDK is an acronym for Software Development Kit and is, usually, a client side library that facilitates usage of an API. In our case, it facilitates the use of the API presented by DAHUA products.

Пароль по умолчанию технология Дахуа

Вопрос: Что такое пароль по умолчанию для Дахуа технологии?

Ответ: Пароль по умолчанию для Дахуа технологии так же, как имя пользователя.

Кнопка сброса Дахуа DVR

Цифровые видеомагнитофоны не имеют «общего сброса Кнопка». Но, если вы забыли свой пароль, вы можете использовать наш Сброс пароля службы и затем сбросить устройство через выделенные параметры меню.

Включить Telnet — DAHUA

Вопрос: How can I enable telnet access?

Ответ: On some devices you can use this URL: http://DEVICE IP:HTTP port/cgi-bin/configManager.cgi?action=setConfig&Telnet.Enable=true . You will need a valid username and password for this operation to succeed.

If you have forgotten your password, you can use our DVR / NVR password recovery service.

We do not recommend to keep your telnet service enabled, as your device and your private video surveillance system will become a target for hackers.

DAHUA SDK Examples — Part 1

[[[Factory reset]]] DAHUA IP Camera

Broadly speaking, there are two simple ways to reset your IP Camera:

-using an external reset button, if the camera provides one

-using an internal reset button — you will have to disassemble the camera for this

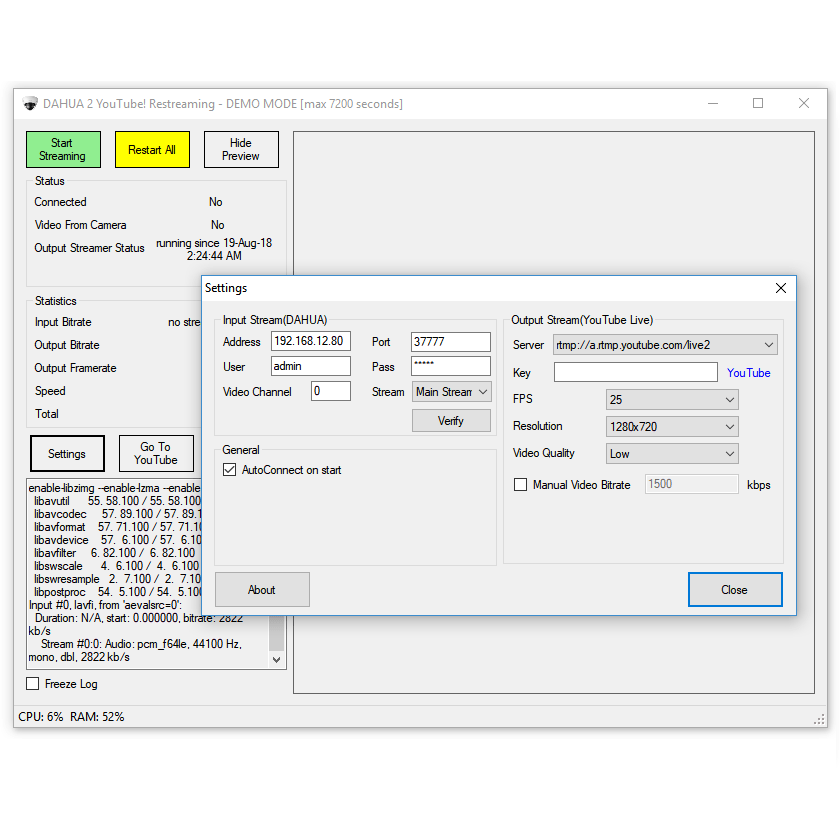

DAHUA 2 Youtube Live! — DEMO

A quick demo of our solution that lets anyone stream a local or remote DAHUA IP Device ( camera, DVR channel, NVR channel ) to a YouTube Live event.

Contact us for requirements, pricing, setup and support.

Дахуа устройств, используемых для DDoS атак